Privacy-Handbuch

Kommunikationsanalyse ist ein abstrakter Begriff. Anhand eines stark vereinfachten Beispiel soll eine Einführung erfolgen, ohne den Stand der Forschung zu präsentieren.

Das Beispiel zeigt die Analyse einer subversiven Gruppe auf Basis einer Auswertung der Daten von wenigen Mitgliedern. Die Kommunikationsdaten können aus verschiedenen Kanälen gewonnen werden: Telefon, E-Mail, Snake-Mail, Instant-Messaging, Soziale Netze…

Für unser Beispiel geben wir der Gruppe den Namen "Muppet Group", abgekürzt "mg". Als Ausgangslage ist bekannt, das Anton und Beatrice zur "mg" gehören.

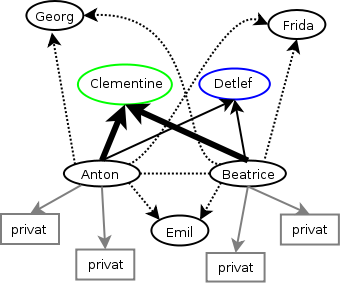

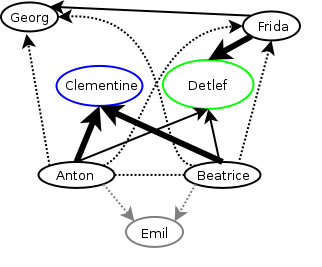

Durch Auswertung aller zur Verfügung stehenden Kommunikationsdaten von Anton und Beatrice erhält man ein umfangreiches Netz ihrer sozialen Kontakte. Dabei wird nicht nur einfach die Anzahl der Kommunikationsprozesse ausgewertet, es wird auch die zeitliche Korrelation einbezogen.Besonders häufig haben beide (zeitlich korreliert) Kontakt zu Clementine und Detlef. Diese beiden Personen scheinen eine wesentliche Rolle innerhalb der Gruppe "mg" zu spielen. Einige Personen können als offensichtlich privat aus der weiteren Analyse entfernt werden, da nur einer von beiden Kontakt hält und keine zeitlichen Korrelationen erkennbar sind.

Ideal wäre es, an dieser Stelle die Kommunikation von Clementine und Detlef näher zu untersuchen. Beide sind aber vorsichtig und es besteht kein umfassender Zugriff auf die Daten.

Daher nimmt man als Ersatz vielleicht Frida, um das Modell zu präzisieren.

Frida unterhält vor allem einen engen Kontakt zu Detlef, was zur Umbewertung der Positionen von Detlef und Clementine führt. Bei Emil handelt es sich evtl. um einen zufällig gemeinsamen Bekannten von Anton und Beatrice, der nicht in die "mg" eingebunden ist.

Aktuelle Forschungsergebnisse zeigen, dass man nur die Kommunikationsdaten von 8-10% der Mitglieder einer Gruppe auswerten muss, um ein nahezu vollständiges Abbild der Struktur einer Gruppe zu erhalten. Wer sich tiefer in das Thema einarbeiten möchten kann sich mit der Studie Rasterfahndung nach Meinungsmachern oder der Schwulen-Radarfalle beschäftigen.Reale Datenmengen

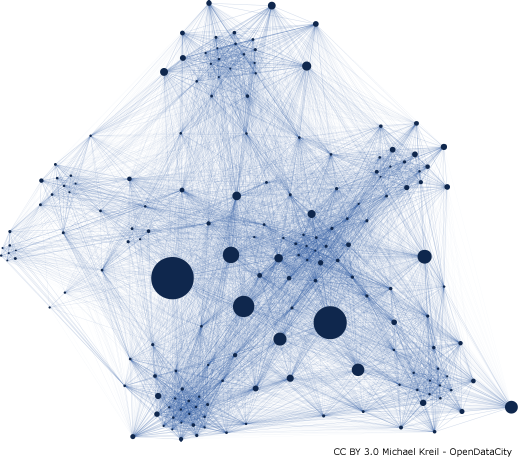

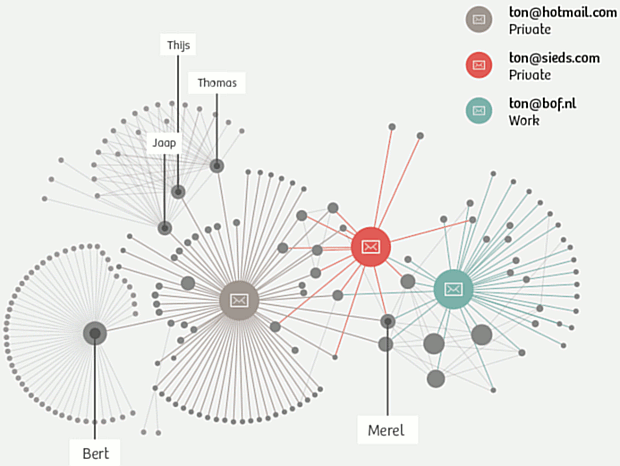

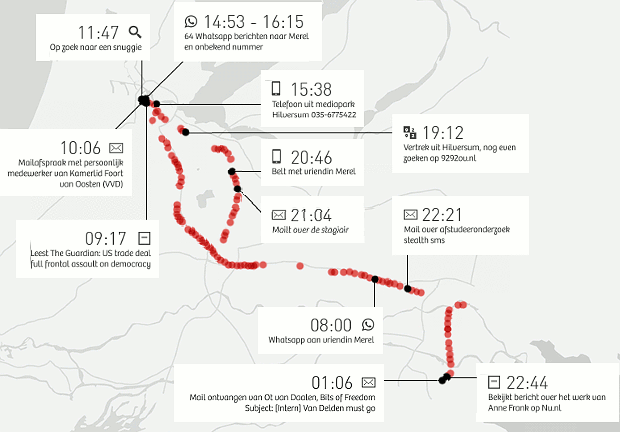

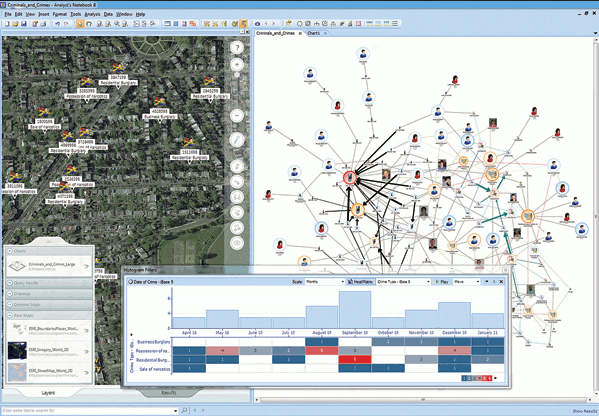

Reale Kommunikationsnetzwerke sind etwas komplexer. Auf Grundlage der Daten, die von T-Mobile über den Politiker Malte Spitz gespeichert wurden, hat Michael Kreil von OpenDataCity die folgende Grafik mit den Rohdaten erstellt. Etwas besser aufbereitete Daten visualisiert Ton Siedsmas auf Basis seiner Kommunikationsdaten, die über eine Woche gesammelt wurden: Wenn man auch die Standortdaten des Smartphone mit auswerten kann, werden die Informationen deutlich detaillierter, wie ein Tag von Ton Siedsmas zeigt:Analysetools wie i2 Analyst's Notebook von IBM oder rola rsCASE können diese Daten sehr schön aufbereiten und die Schlapphüte bei der Analyse effektiv unterstützen:

| 2007 (ohne VDS) |

2008 (ohne VDS) |

2009 (mit VDS) |

|

|---|---|---|---|

| Gesamtzahl der Straftaten | 6.284.661 | 6.114.128 | 6.054.330 |

| Aufklärungsrate (gesamt) | 55.0% | 54.8% | 55.6% |

| Straftaten im Internet | 179.026 | 167.451 | 206.909 |

| Aufklärungsrate (Internet) | 82.9% | 79.8% | 75.7% |