Privacy-Handbuch

Cookies werden für die Identifizierung des Surfers genutzt. Neben der nötigen Identifizierung um personalisierte Inhalte zu nutzen, beispielsweise einen Web-Mail-Account oder um Einkäufe abzuwickeln, werden sie auch für das Tracking von Nutzern verwendet.

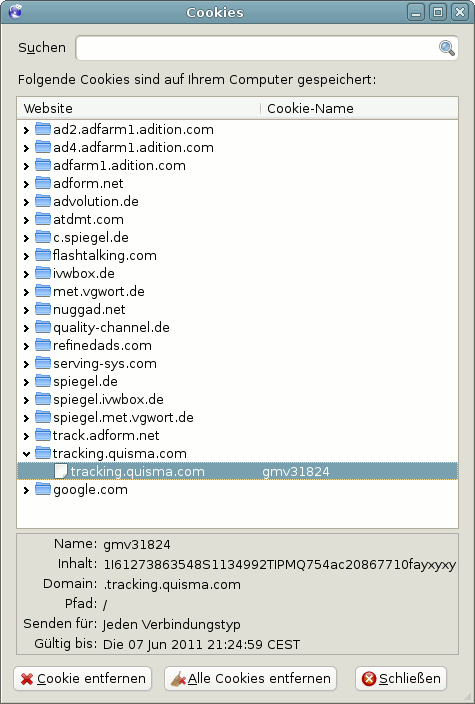

Der Screenshot von 2011 zeigt die Liste der Cookies, die damals bei einem einmaligen Aufruf der Seite www.spiegel.de ohne Anmeldung gesetzt wurden:

Es ist nicht ungewöhnlich, dass populäre Webseiten mehrere Datensammler einbinden. Eine Studie der Universität Berkeley hat 2011 beim Surfen auf den TOP100 Webseiten 5.675 Cookies gefunden (ohne Login oder Bestellung). 4.914 Cookies wurden damals von Dritten gesetzt, also nicht von der aufgerufenen Webseite. Die Daten wurden an mehr als 600 Server übermittelt. Spitzenreiter unter den Datensammlern ist Google. 97% der populären Webseiten setzen Google-Cookies.

In den folgenden Jahren gingen immer mehr Tracking Dienste dazu über, die Cookies im First-Party Context zu setzen, da Cookies von Drittseiten einfach blockiert werden können.

Eine empirische Studie der Universität Leuven (PDF) von 2014 zeigte, dass damals bereits 44 Tracking Dienste mehr als 40% des Surfverhaltens auch dann verfolgen konnten, wenn man Cookies für Drittseiten blockierte und nur First-Party Cookies erlaubt.

Ein Beispiel ist der Trackingdienst WebTrekk, der sich auf Webseiten wie heise.de, zeit.de oder zalando.de mit DNS-Aliases als Subdomain der überwachten Webseite First-Party Status erschleicht, um seine Tracking Cookies zu setzen (2013).

- Google kombiniert seit 2017 den Dienst Analytics mit dem AdWords Tracking, um den Trackingschutz von Apples Browser Safari zu umgehen. Für Google Analytics wird Javascript Trackingcode direkt auf der Webseite eingebunden, der damit First-Party Status erhält und auch die Cookies für das AdWord Tracking setzt.

- Microsoft folgte im Jan. 2018 und hat eine Lösung umgesetzt, die das Cookie mit der Microsoft Click ID für das Conversation Tracking im First-Party Context setzt. Die Tracking-ID wird als URL-Parameter übertragen und dann mit Javascript in ein First-Party Cookie geschrieben.

- Facebook folgte den Beispiel von Google und Microsoft im Herbst 2018, nachdem Mozilla angekündigt hat, nach dem Vorbild von Safari das Tracking via Third-Party Cookies in Firefox zu erschweren. Wie bei Microsoft wird die Tracking ID in einem URL-Parameter übertragen und dann mit Javascript in ein First-Party Cookie geschrieben.

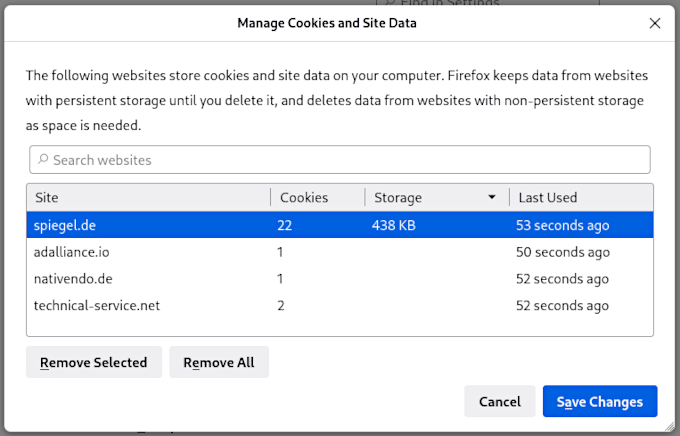

Der folgende Screenshot von 2022 zeigt die Veränderung bei einem einmaligen Aufruf der Seite www.spiegel.de. Die meisten Trackingdienste sind mit verschiedenen Tricks dazu übergegangen, Cookies im First-Party Context zu platzieren. 22 Cookies werden bei www.spiegel.de im First Party Context geschrieben. Nur drei Tracking Dienste schreiben ihre Cookies noch als Drittseite.

Google hat im Nov. 2023 angekündigt, die Unterstützung für Drittseitencookies bis Ende 2024 aus dem Browser Chrome zu entfernen. Damit wird sich die Trackingbranche endgültig umstellen müssen und es werden dann auch die letzten Cookies von Drittseiten verschwinden.

EverCookies – never forget

Als "EverCookies" bezeichnet man den Missbrauch unterschiedlicher Webtechniken zur Markierung von Surfern für Trackingzwecke. Es werden eindeutige Markierungen im HTML5 Storage oder in die IndexedDB geschrieben, ETags für das Cache Management können Tracking-IDs enthalten, TLS Session und HSTS können für das Tracking missbraucht werden u.a.m.

- Nach empirischen Untersuchungen der University of California nutzten 2012 bereits 38% der TOP100 Webseiten verschiedene EverCookie Techniken zur Markierung der Surfer.

- Laut Web Privacy Census 2015 wurden drei Jahre später EverCookie Techniken von 76% der TOP100 Webseiten zum Tracking eingesetzt.

NSA & Co.

Die Tracking-Cookies wurden auch von der NSA und GCHQ im Rahmen der globalen Überwachung genutzt. Die Geheimdienste beobachteten den Datenstrom und identifizierten Surfer anhand langlebiger Tracking-Cookies. Zielpersonen wurden anhand dieser Cookies verfolgt und bei Bedarf mit Foxit Acid angegriffen, wenn die Identifikation über zwei Wochen stabil war. Mit der Verbreitung von HTTPS und des HTTPS-only-Mode wurden NSA und GCHQ diese Möglichkeiten genommen.

1: Schutz gegen Website-übergreifendes Tracking

Gegen Tracking mit Cookies und EverCookies über mehrere Websites bzw. Domains schützen Surf-Container. Es wird für jede Domain in der URL-Leiste gemäß Same-Origin-Policy automatisch ein neuer Surf-Container erstellt und alle Daten werden abgeschottet in diesem individuellen "Context" gespeichert. Für unterschiedliche Website ergeben sich damit unterschiedliche Tracking-IDs in Cookies, HTML5 Storage, unterschiedliche ETags im Cache und TLS Sessions…

- Die "Netzwerk Partitionierung" isoliert alle Cache Speicher (HTTP, Bilder, Fonts…), SSL Session IDs, HSTS, OCSP, DNS… in getrennten Containern für jede First-Party Domain und ist seit Firefox 85.0 standardmäßig aktiv und hat das früher empfohlene FirstParty.Isolate abgelöst.

"Total Cookie Protection" ist das Konzept zur Isolation von Cookies, Third-Party Cookies, DOMStorage und IndexDB in getrennten Containern für jede First-Party Domain.

Dieses Feature kann man unter "about:config" mit mit folgender Einstellung aktivieren:

network.cookie.cookieBehavior = 5

2: Schutz gegen langfristiges Tracking

Langfristiges Tracking mit Cookies und allen möglichen Varianten von EverCookies verhindert man mit dem Löschen aller angesammelten Daten beim Schließen des Browsers:

| privacy.history.custom | = true |

| privacy.sanitize.sanitizeOnShutdown | = true |

| privacy.clearOnShutdown.cookies | = true |

| privacy.clearOnShutdown.cache | = true |

| privacy.clearOnShutdown.downloads | = true |

| privacy.clearOnShutdown.history | = true |

| privacy.clearOnShutdown.sessions | = true |

| privacy.clearOnShutdown.offlineApps | = true |

Wenn man besonders streng sein will und alle Surfspuren beseitigen möchte, könnte man zusätzlich noch die folgenden Daten beim Schließen des Browsers bereinigen:

privacy.clearOnShutdown.siteSettings = true3: Cookies für einzelne Domains dauerhaft behalten

Es besteht manchmal der Wunsch, dass man Cookies für einzelne Domains behält und beim Beenden nicht alles radikal beseitigt. Einstellungen für die Suchmaschinen searX(NG) oder mojeek werden in Cookies gespeichert, evtl. möchte man dauerhaft auf einer Webseiten eingeloggt bleiben o.ä. Dann darf man die SiteSettings beim Beenden des Browsers nicht löschen.

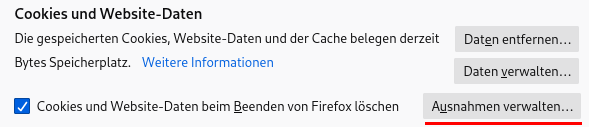

privacy.clearOnShutdown.siteSettings = false In den Firefox Einstellungen kann man dann in der Sektion "Datenschutz und Sicherheit" Ausnahmen für Webseiten definieren, deren Cookies nicht beim Beenden gelöscht werden sollen.4: Schutz gegen Redirect Tracking

Beim Redirect Tracking wird der Surfer bei Klick auf einen Link nicht direkt von der Webseite A zur Webseite B geleitet (A → B) sondern von A zur Zwischenstation T geschickt, die den Besucher mit Trackingelementen im First-Party Context markiert und dann automatisch wie gewünscht nach B weiterleitet (A → T → B). Die Zwischenstation T wird in der Regel kaum bemerkt.

Das Add-on Skip Redirect kann diese Tracking Umleitungen in URLs entfernen, wenn sie nicht kodiert wurden. (Für WiFi Hotspot Logins muss man das Add-on deaktivieren.)

Das Add-on Skip Redirect kann diese Tracking Umleitungen in URLs entfernen, wenn sie nicht kodiert wurden. (Für WiFi Hotspot Logins muss man das Add-on deaktivieren.)

Im April 2020 hat Mozilla geschrieben, dass Firefox 79+ auch Redirect Tracking erkennen und die Trackingmarkierungen entfernen kann. Das Feature ist seit Firefox 83+ standardmäßig aktiviert:

privacy.purge_trackers.enabled = trueWenn diese Option aktiv ist, dann löscht Firefox 1x in 24 Stunden alle Cookies und Evercookies von Domains, die in der Blockierliste für den Trackingschutz gelistet sind (aber nur wenn die Domain in den letzten 72 Stunden nicht als First-Party mit Nutzerinteraktion aufgerufen wurde). Das Feature ist überflüssig, wenn man beim Beenden von Firefox alle Daten löscht, wie oben bei (2) empfohlen.

Cookie-Management mit zusätzlichen Add-ons

Zusätzliche Add-ons wie CookieAutoDelete oder CookieController tun in der Regel das, was der Name vermuten lässt. Sie löschen oder verwalten Cookies automatisch, die nicht mehr gebraucht werden oder nach vorgegeben Regeln (und machen um jedes gelöschte Cookie viel Getöse).

Das einfache Löschen von Cookies schützt nur wenig gegen Tracking. Trackingdienste verwenden EverCookies, um gelöschte Tracking Cookies wiederherzustellen. Diese Add-ons erfüllen zwar ihre Aufgabe, bieten aber hinsichtlich Trackingschutz kaum eine Verbesserung.